In un precedente articolo abbiamo parlato di sicurezza e di come disabilitare i protocolli legacy come TLS 1.0 e TLS 1.1, in modo da rendere i nostri server/client più resistenti a potenziali attacchi.

Chiaramente l’eliminazione di vecchi standard, ne chiama di nuovi ed infatti nel 2018, lo Internet Engineering Task Force (IETF) ha ufficializzato lo standard TLS 1.3, 10 anni dopo l’arrivo del TLS 1.2. Per chi non conoscesse lo IETF, si tratta di una comunità internazionale aperta di progettisti di reti, operatori, fornitori e ricercatori che si occupano dell’evoluzione dell’architettura e del corretto funzionamento di Internet.

Del perchè si è arrivati ad un nuovo standard è presto detto: ormai tutto passa dal web, la ricerca delle vulnerabilità è sempre all’ordine del giorno e sempre più dati personali viaggiano da un server ad un altro.

Quindi la necessità di trovare qualcosa di più forte era mandatorio, anche se questo richiederà tempo prima che tutto il mondo si adatti.

TLS 1.3

Il protocollo Transportation Layer Security (TLS) 1.3 offre privacy e prestazioni senza precedenti rispetto alle versioni precedenti di TLS e HTTP non protetto.

Parlando di performance, l’obiettivo di TLS 1.3 è ridurre le varie fasi operative, andando a rendere l’esperienza utente più piacevole (non è un segreto che le connessioni HTTPS siano più lente di quelle HTTP), riducendo notevolmente i tempi di caricamento delle pagine per i dispositivi mobili e non solo.

Confronto

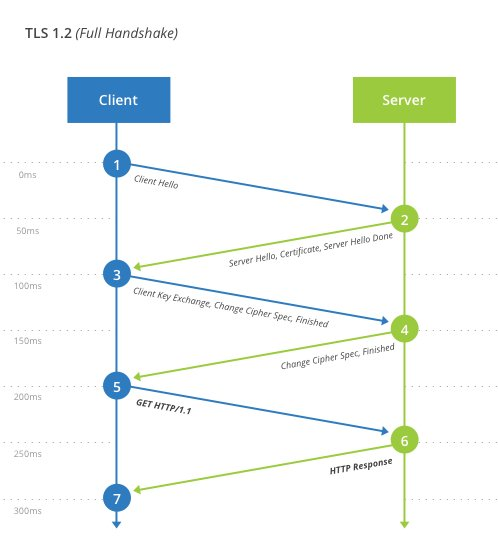

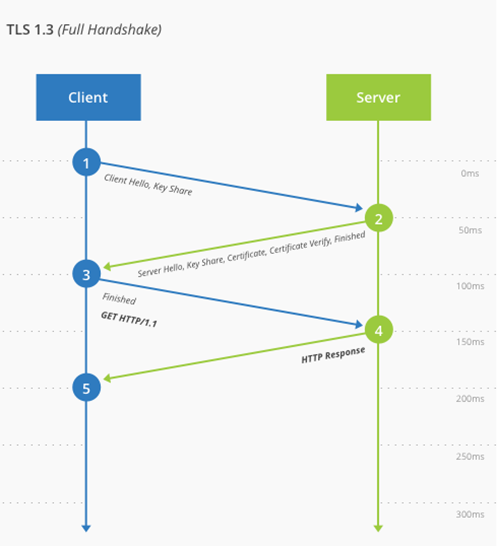

Questo è veloce confronto di come avviene oggi una connessione in TLS 1.2 e come avviene in TLS 1.3; si può subito notare la perdita di alcuni passaggi che andranno a migliorare le performance ma anche a ridurre i potenziali punti di attacco.

Pro e Contro

Pronti ad implementare subito TLS 1.3? Come sempre la cosa va presa con la dovuta calma, perchè un nuovo standard tende a deprecare, o eliminare, alcuni componenti e questi sono quelli che non sono più disponibili:

- Static RSA handshake

- CBC MtE modes

- RC4

- SHA1, MD5

- Compression

- Renegotiation

Questo significa che se il vostro sito effettua autenticazioni tramite SHA1, con TLS 1.3 non funzionerà mai.

Di nuovo avremo invece queste feature:

- Full handshake signature

- Downgrade protection

- Abbreviated resumption with optional (EC)DHE

- Curve 25519 and 448

Fronte Microsoft

Com’è messa Microsoft con il supporto a TLS 1.3? Sul fronte browser, Edge Chromium è compatibile, così come Chrome e Firefox, con lo standard mentre per la parte sistema operativi le build 1903, sia client che server, supportano TLS 1.3.

Fronte applicativi, on-premises e cloud, invece non ci sono date ufficiali; ad ottobre ci sarà l’eliminazione del supporto a TLS 1.0 e 1.1 per Office 365 e probabilmente alcuni servizi Azure seguiranno la stessa sorte. Ipoteticamente dal 2021 si potrebbe iniziare a vedere qualcosa di nuovo e forse il primo candidato sarà proprio Office 365.

Maggiori informazioni in merito, potete trovarle in questo articolo: Microsoft TLS 1.3 Support Reference

Get Started

Se volete capire meglio come funziona lo standard, in modo tecnico, potete farlo direttamente da questo articolo: The Transport Layer Security (TLS) Protocol Version 1.3′ to Proposed Standard