Come ogni secondo martedì del mese, Microsoft ha rilasciato i vari aggiornamenti per i suoi sistemi operativi e software vari ma questa volta si è creato un danno molto più grande del previsto. Ad essere colpito è stato il protocollo Kerberos che porta un impatto molto serio sulla parte di autenticazione.

Facciamo un passo indietro. Perchè è nato il problema? Ad inizio novembre è stata identificata una vulnerabilità, la CVE-2022-37966 (Windows Kerberos RC4-HMAC Elevation of Privilege Vulnerability), che spiega il modello di attacco:

“An unauthenticated attacker could conduct an attack that could leverage cryptographic protocol vulnerabilities in RFC 4757 (Kerberos encryption type RC4-HMAC-MD5) and MS-PAC (Privilege Attribute Certificate Data Structure specification) to bypass security features in a Windows AD environment.”

Quindi Microsoft ha deciso di cambiare alcune logiche dietro Kerberos e Netlogon, con un processo di deployment che andrà a concludersi ad aprile 2023. Prima di creare falsi allarmi, la Cumulative Update genera i suoi problemi solo se installata sui Domain Controller.

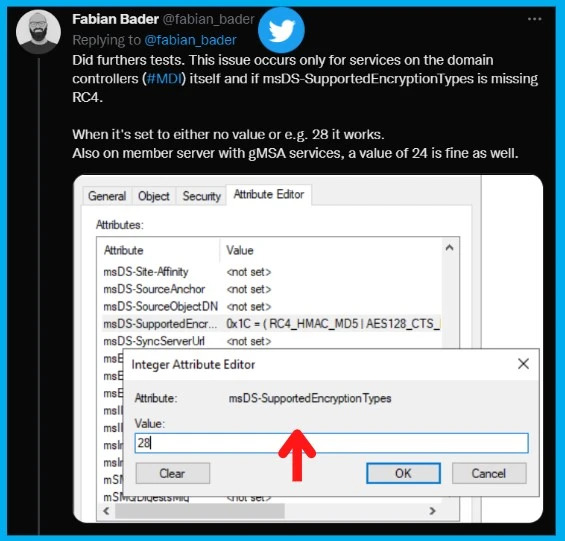

Tornando al problema del Kerberos, pare che il servizio KDC non supporti l’encryption in modo corretto, a meno che non sia dichiarato un attributo in Active Directory – msDS-SupportedEncryptionTypes.

Fabian Bader, Microsoft MVP, ha pubblicato un post su Twitter per dimostrare come la presenza di un valore uguale a 24 o 28, risolvesse il problema.

I Software Colpiti?

- Windows Server 2008 R2 e successivi

- Windows 10 e successivi

- Azure Stack HCI

- Microsoft Configuration Manager

- System Center Operation Manager

- System Center Virtual Machine Manager

- Veeam Backup

La lista probabilmente è più lunga ed è legata al concetto di autenticazione.

La Soluzione

Microsoft è corsa ai ripari con il rilascio di un patch correttiva, disponibile solo da Microsoft Update – quindi da installare a mano – per aggiungere una chiave di registro e quindi risolvere un serio problema che però non pare aver colpito tutti gli utenti.

Il dettaglio della fix recita:

“Microsoft is releasing Out-of-band (OOB) updates today, November 17, 2022 and November 18, 2022 for installation on all the Domain Controllers (DCs) in affected environments. This update addresses a known issue which might cause sign in failures or other Kerberos authentication issues. You do not need to install any update or make any changes to other servers or client devices in your environment to resolve this issue. If you used any workaround or mitigations for this issue, they are no longer needed, and we recommend you remove them.”

La patch correttiva è disponibile al seguente link – Windows message center | Microsoft Learn.

A Morte le Patch?

Per coloro che insistono nella filosofia del “io non installo le patch perchè fanno danni” è bene ricordare che avere i software sempre aggiornati riduce la superfice di attacco, garantisce il supporto da parte di Microsoft (ed i suoi partner) ma vi rende compliant agli occhi del GDPR, in caso di comprovato data breach.

Il suggerimento è quello di aspettare sempre la fine del mese per capire se si manifestano problemi o se semplicemente la vostra infrastruttura rientra nello scenario potenzialmente a rischio.